Podcast NewsInside, siga e ouça mensalmente no Spotify:

Introdução ao PS5 Remote Play GetPin

Uma nova solução permite usar o Remote Play em consoles PS5 com contas ativadas offline. O processo utiliza a função sceRemoteplayGeneratePinCode, que funciona sem necessidade de patches adicionais no sistema.

Uma vez pareado, o console pode até mesmo ser usado sem jailbreak.

Pré-requisitos

Ferramentas Necessárias

- Software OffAct para ativação offline

- Websrv (disponível no repositório ps5-payload-dev)

- Payload GetPin (Download Aqui)

- Aplicativo Remote Play ou Chiaki (Download aqui)

- Socat (para visualização de logs)

Requisitos de Sistema

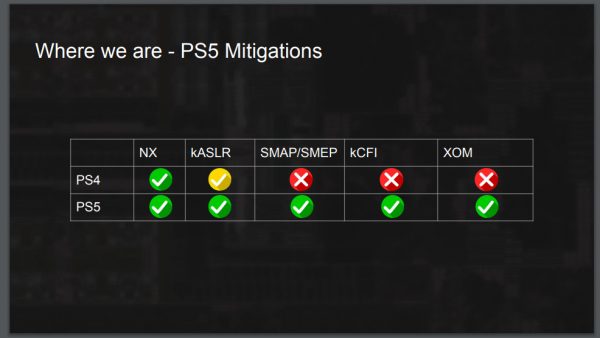

- PS5 com firmware compatível

- Conexão de internet local estável

- Dispositivo para receber a transmissão

Processo de Ativação Offline

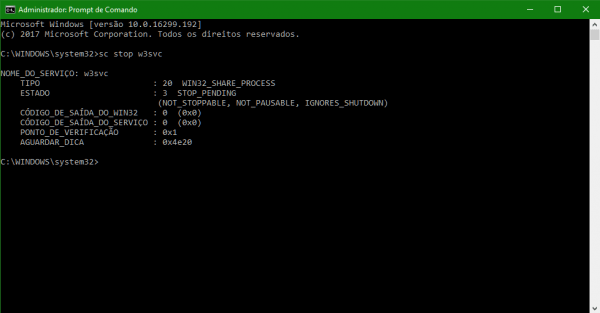

Configuração do OffAct

- Faça o download do websrv mais recente

- Acesse o OffAct através do endereço http://<IP-do-seu-PS5>:8080/

- Para firmwares mais antigos, use um PC para acessar o frontend caso a interface não funcione no navegador do PS5

Configuração do ID PSN

Você tem duas opções:

- Usar ID gerado automaticamente (funciona apenas com Chiaki)

- Configurar seu ID PSN real (necessário para app oficial)

Instalação e Configuração

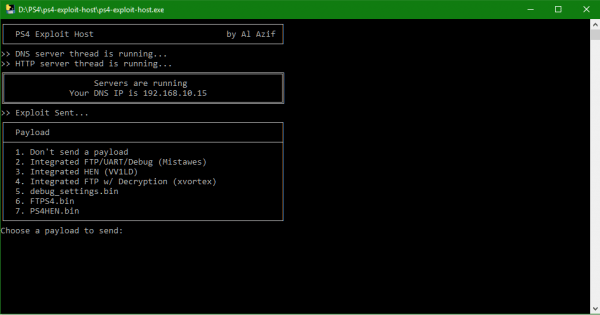

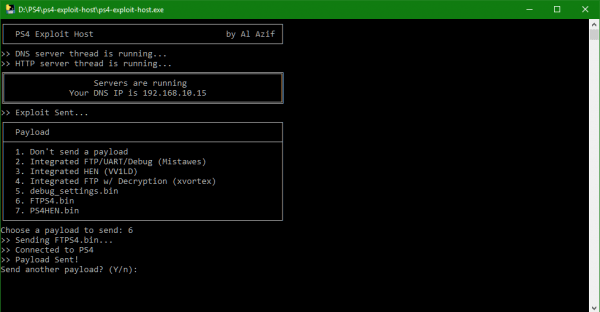

Injeção do Payload

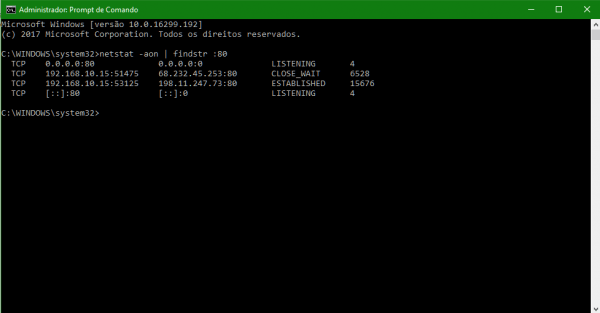

Para injetar o payload e visualizar os logs:

bashsocat -t 99999999 - TCP:<IP-do-seu-PS5>:9021 < rp-get-pin.elf

Geração do PIN

- Após a injeção, um PIN será exibido via notificação

- O ID codificado em base64 também será mostrado

- Para cancelar o pareamento, basta enviar o payload novamente

Conectando Dispositivos

Usando Chiaki

- Compatível com IDs gerados automaticamente

- Interface alternativa ao app oficial

- Suporte multiplataforma

Usando Aplicativo Oficial

- Requer ID PSN verdadeiro

- Interface oficial da Sony

- Melhor integração com ecossistema PlayStation

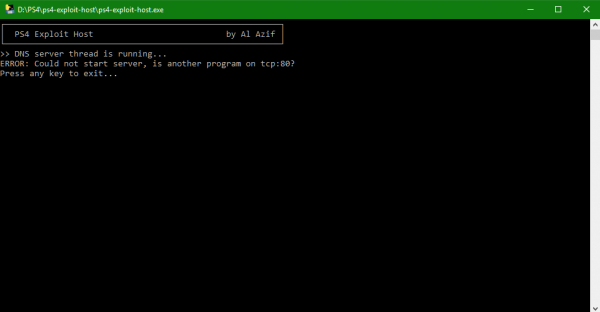

Solução de Problemas

Dicas importantes:

- Reinicie o console após a ativação offline

- Certifique-se de usar o ID correto durante o pareamento

- Em caso de falha na conexão, tente reiniciar após o pareamento

Conclusão

O PS5 Remote Play GetPin oferece uma solução elegante para usar o Remote Play em consoles desbloqueados. Com as ferramentas corretas e seguindo este guia, é possível configurar o sistema de forma eficiente e segura.

Perguntas Frequentes

É necessário manter o jailbreak ativo após o pareamento?

Não, após o pareamento inicial o Remote Play funciona mesmo sem jailbreak.

Posso usar qualquer ID para o pareamento?

Apenas o ID da conta atualmente logada será aceito durante o pareamento.

O Chiaki é melhor que o app oficial?

Cada um tem suas vantagens. O Chiaki é mais flexível, enquanto o app oficial oferece melhor integração.

Como resolver problemas de conexão?

Tente reiniciar o console após o pareamento inicial e verifique sua conexão de rede.

Posso usar múltiplos dispositivos?

Sim, mas cada dispositivo precisará passar pelo processo de pareamento individualmente.

Visite a loja do NewsInside no Telegram clicando no banner abaixo, todos os componentes dos posts estão lá para compra, em caso de falta, só chamar o Amido!

Faça parte do nosso Discord, acesse o NewsInside FÓRUM NO DISCORD!

![[PS4] Como fazer o JailBreak do PS4 Firmware 4.05 [ATUALIZADO]](https://www.newsinside.org/wp-content/uploads/2018/01/4.05-305x292.png)